Adli Bilişimde İmaj Alma: Teknik İnceleme ve Uygulama

Adli bilişim dünyasında imaj alma işlemi, dijital delillerin güvenilirliğini ve bütünlüğünü sağlayan en temel süreçlerden biridir. Bu işlem, bir depolama aygıtının veya dijital cihazın bit seviyesinde birebir kopyasının alınmasını içerir. İmaj alma işlemi, orijinal verinin hiçbir şekilde değiştirilmeden kopyalanmasını sağlayarak, adli süreçlerde delil bütünlüğünün korunmasını garanti eder.

İmaj Alma Yöntemleri ve Formatlar

DD (Disk Dump) Yöntemi

DD yöntemi, Unix tabanlı sistemlerde yaygın olarak kullanılan ve bit seviyesinde kopyalama yapan güvenilir bir araçtır. Temel DD komutları şu şekildedir:

# Temel DD komutu

dd if=/dev/sda of=/path/to/image.dd bs=4M

# İlerleme durumunu gösteren DD komutu

dd if=/dev/sda of=/path/to/image.dd bs=4M status=progress

# Sıkıştırmalı imaj alma

dd if=/dev/sda | gzip -c > /path/to/image.dd.gz

Bu komutlar kullanılarak alınan imajlar, hedef diskin tam bir kopyasını oluşturur ve üzerinde herhangi bir sıkıştırma veya değişiklik yapılmaz.

E01 (Expert Witness Format)

EnCase tarafından geliştirilen E01 formatı, profesyonel adli bilişim çalışmalarında sıklıkla tercih edilir. Bu format şu özellikleri sunar:

- Sıkıştırma ve bölümleme özelliği

- Meta veri desteği

- Hash değeri entegrasyonu

- Delil bütünlüğü doğrulama

- Segment yönetimi

AFF (Advanced Forensics Format)

Açık kaynak forensic format olan AFF, şu avantajları sağlar:

- Gelişmiş sıkıştırma desteği

- Esnek segmentasyon özelliği

- Kapsamlı meta veri saklama

- Açık kaynak kod yapısı

Donanımsal Gereksinimler ve Write Blockers

Donanım Yazma Koruyucular

Write blocker cihazları, orijinal veri kaynağının yanlışlıkla değiştirilmesini engelleyen kritik donanım bileşenleridir. Başlıca write blocker çeşitleri:

- Tableau Forensic Bridges

- USB, SATA, IDE desteği

- Yüksek veri transfer hızı

- Donanımsal yazma koruması

- LED durum göstergeleri

- Tableau T35u USB Write Blocker

- Taşınabilir tasarım

- USB 3.0 desteği

- Çoklu format desteği

- CoolTab Write Blockers

- Ekonomik çözümler

- Geniş platform uyumluluğu

- Basit kullanım arayüzü

Yazılımsal Araçlar ve Kullanımları

Profesyonel İmaj Alma Yazılımları

- FTK Imager

- Gelişmiş imaj alma özellikleri

- Hash değeri hesaplama ve doğrulama

- Çoklu format desteği

- Detaylı raporlama araçları

- EnCase

- E01 format desteği

- Kapsamlı analiz araçları

- Adli rapor oluşturma

- Otomatik doğrulama sistemleri

- X-Ways Forensics

- Hızlı imaj alma

- İleri düzey analiz özellikleri

- Özelleştirilebilir raporlama

- Çoklu dil desteği

- GUYMAGER

- Açık kaynak alternatif

- Linux sistemler için optimize

- Kullanıcı dostu arayüz

- Ücretsiz kullanım

Hash Algoritmaları ve Doğrulama Süreçleri

Hash Hesaplama ve Doğrulama

İmaj bütünlüğünün doğrulanması için kullanılan başlıca hash algoritmaları:

- MD5 (Message Digest 5)

bash

md5sum /dev/sda > original_drive.md5

md5sum image.dd > image.md5 - SHA-1 (Secure Hash Algorithm 1)

bash

sha1sum /dev/sda > original_drive.sha1

sha1sum image.dd > image.sha1 - SHA-256

bash

sha256sum /dev/sda > original_drive.sha256

sha256sum image.dd > image.sha256

Mobil Cihazlarda İmaj Alma Teknikleri

iOS Cihazlar için İmaj Alma

iOS cihazlarda imaj alma süreci şu yöntemleri içerir:

- iTunes Backup Analizi

- Şifreli ve şifresiz yedeklemeler

- Uygulama verilerinin çıkarılması

- Sistem dosyalarının analizi

- Logical Acquisition

- Kullanıcı verilerine erişim

- Uygulama verilerinin toplanması

- Sistem loglarının çıkarılması

- Physical Acquisition

- Tam disk imajı

- Silinmiş verilerin kurtarılması

- Jailbreak gereksinimi

Android Cihazlar için İmaj Alma

Android cihazlarda kullanılan başlıca yöntemler:

- ADB Backup

bash

adb backup -all -f backup.ab - Root Erişimi ile Full Dump

bash

dd if=/dev/block/mmcblk0 of=/sdcard/image.dd bs=4096 - Filesystem Extraction

- Veri bölümlerinin çıkarılması

- Uygulama verilerinin toplanması

- Sistem dosyalarının analizi

RAM İmajı ve Volatile Bellek Analizi

Windows Sistemlerde RAM İmajı

# Winpmem kullanımı

winpmem.exe -o memory.raw

# DumpIt kullanımı

dumpit.exe /O memory.dmp

Linux Sistemlerde RAM İmajı

# DD ile RAM imajı

dd if=/dev/mem of=memory.dump bs=1M

# LiME kullanımı

insmod lime.ko “path=/mnt/usb/memory.lime format=lime”

İmaj Depolama ve Arşivleme Stratejileri

Depolama Formatları ve Yönetimi

- Raw DD İmaj

- Sıkıştırmasız tam kopya

- Doğrudan erişim imkanı

- Yüksek depolama gereksinimi

- E01 İmaj

- Sıkıştırma özelliği

- Segment yönetimi

- Meta veri entegrasyonu

- AFF İmaj

- Açık kaynak format

- Gelişmiş sıkıştırma

- Meta veri desteği

Arşivleme ve Yedekleme

- RAID sistemlerinde depolama

- Düzenli bütünlük kontrolleri

- Soğuk depolama çözümleri

- Periyodik yedekleme planları

Raporlama ve Dokümantasyon

İmaj Alma Raporu Bileşenleri

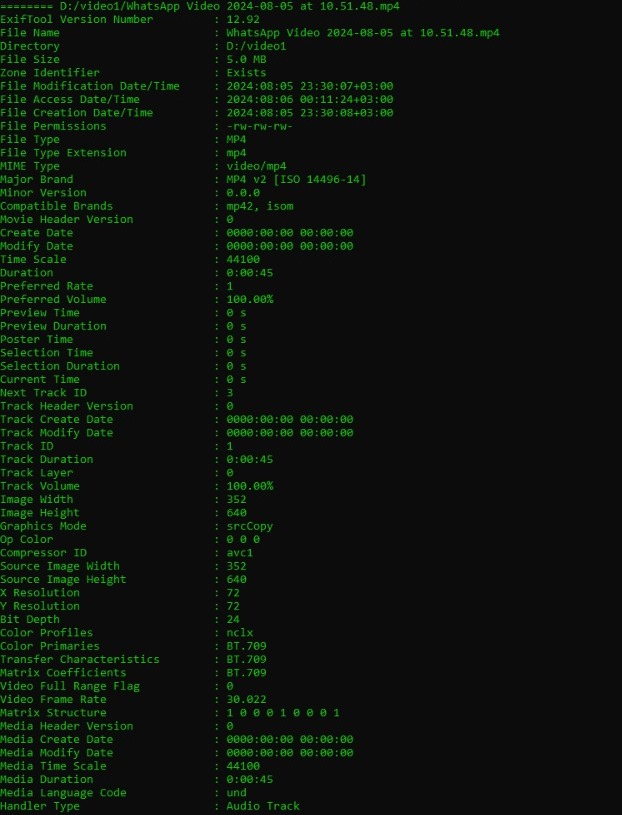

- Teknik Bilgiler

- Kullanılan donanım detayları

- Yazılım versiyonları

- Hash değerleri

- İmaj boyutu ve segmentler

- Süreç Bilgileri

- Zaman damgaları

- Operatör bilgileri

- İşlem logları

- Karşılaşılan hatalar

- Doğrulama Bilgileri

- Hash karşılaştırmaları

- Bütünlük kontrolleri

- Segment doğrulamaları

Yasal Uyumluluk ve Standartlar

Uluslararası Standartlar

- ISO/IEC 27037:2012

- Dijital delil toplama standartları

- İmaj alma prosedürleri

- Dokümantasyon gereksinimleri

- NIST Guidelines

- Teknik gereksinimler

- Prosedür standartları

- Kalite kontrol kriterleri

- ACPO Guidelines

- Delil bütünlüğü prensipleri

- İşlem prosedürleri

- Dokümantasyon standartları

Chain of Custody

- Delil zinciri yönetimi

- Transfer prosedürleri

- Doğrulama süreçleri

- Dokümantasyon gereksinimleri

Hata Yönetimi ve Sorun Giderme

Genel Sorunlar ve Çözümleri

- Bad Sector Yönetimi

- Alternatif okuma modları

- Hata atlama teknikleri

- Veri kurtarma yöntemleri

- I/O Hataları

- Bağlantı kontrolleri

- Donanım değişimi

- Buffer ayarlamaları

- Hash Uyumsuzlukları

- Yeniden hesaplama

- Alternatif algoritmalar

- Segment kontrolü

İleri Düzey Troubleshooting

- Alternate data streams kontrolü

- Düşük seviye okuma modları

- Hardware/Software write blocker değişimi

- Farklı bağlantı arayüzü kullanımı

İmaj alma işlemi, adli bilişim süreçlerinin en kritik aşamalarından biridir. Doğru donanım ve yazılım seçimi, uygun yöntemlerin kullanılması, detaylı dokümantasyon ve sürekli doğrulama, başarılı bir imaj alma sürecinin temel bileşenleridir. Bu süreçte uluslararası standartlara uygunluk ve yasal gerekliliklerin yerine getirilmesi de unutulmamalıdır. Firma olarak imaj alma işlemlerimizde uzman ekibimizle müşterilerimize hizmet vermekteyiz.